АирТаг паметни локатор није ни био на тржишту две недеље и већ је хакован. За то се побринуо немачки стручњак за безбедност Томас Рот, који носи надимак Стацк Смасхинг, који је могао да продре директно у микроконтролер и накнадно модификује његов фирмвер. Стручњак је о свему обавестио путем објава на Твитеру. Управо му је упад у микроконтролер омогућио да промени УРЛ адресу на коју се АирТаг тада односи у режиму губитка.

Иессс!!! После сати покушаја (и уградње 2 АирТаг-а) успео сам да провалим у микроконтролер АирТаг-а! 🥳🥳🥳

/цц @цолинофлинн @ЛеннертВо пиц.твиттер.цом/зГАЛц2С2Пх

- стацксмасхинг (@гхидраниња) Може 8, 2021

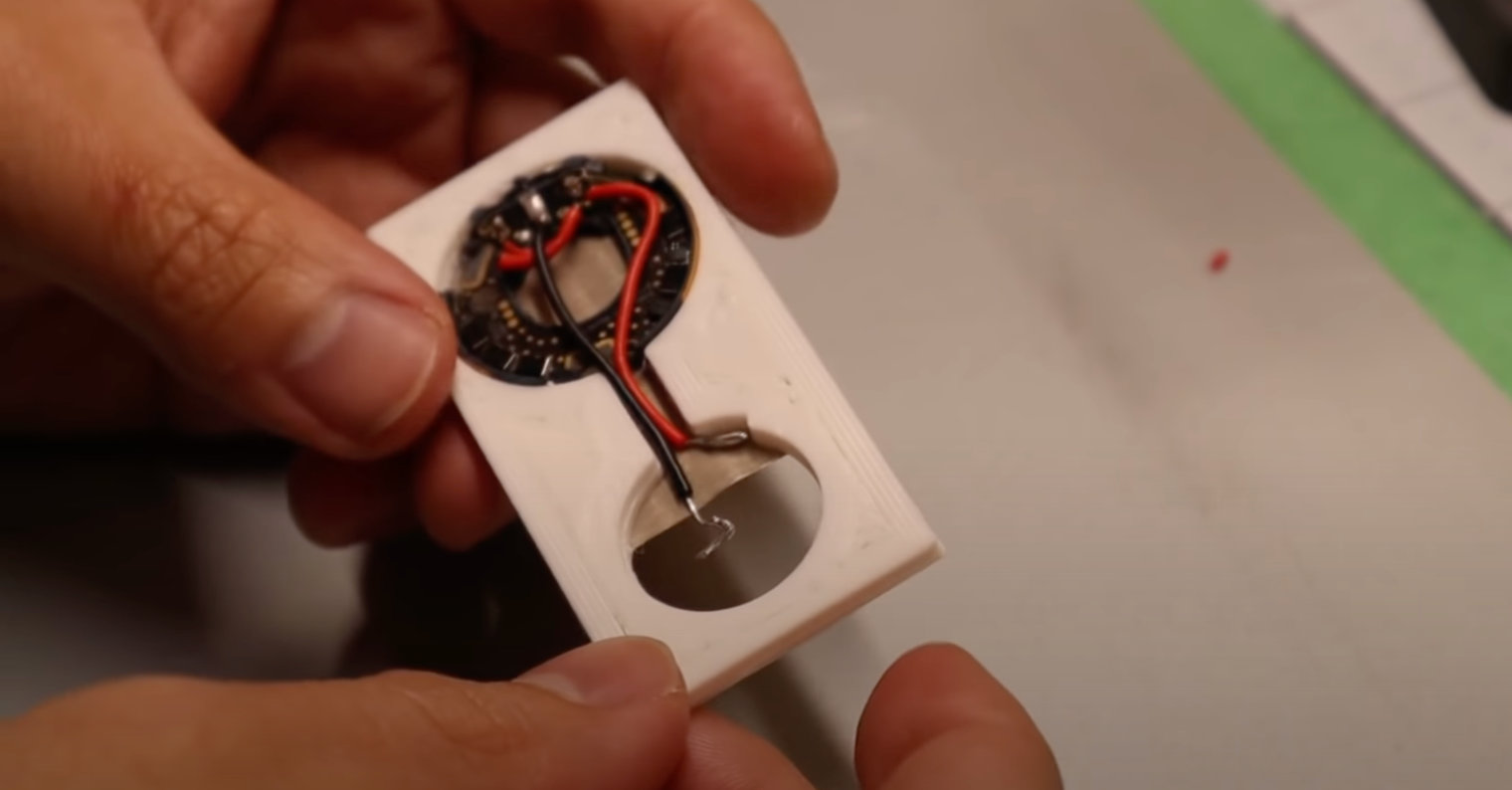

У пракси то функционише тако да када је такав локатор у режиму губитка, неко га пронађе и стави на свој иПхоне (за комуникацију преко НФЦ-а), телефон ће му понудити да отвори веб страницу. Овако производ функционише нормално, када се накнадно позива на информације које је директно унео првобитни власник. У сваком случају, ова промена омогућава хакерима да изаберу било коју УРЛ адресу. Корисник који накнадно пронађе АирТаг може приступити било којој веб локацији. Рот је такође поделио кратак видео на Твитеру (погледајте доле) који показује разлику између нормалног и хакованог АирТаг-а. При томе не смемо заборавити да напоменемо да је провала у микроконтролер највећа препрека манипулисању хардвером уређаја, што је сада ипак учињено.

Наравно, ова несавршеност се лако искоришћава и може бити опасна у погрешним рукама. Хакери би могли да користе ову процедуру, на пример, за пхисхинг, где би намамили осетљиве податке од жртава. Истовремено, то отвара врата за друге фанове који сада могу да почну да мењају АирТаг. Како ће се Аппле носити са овим, за сада је нејасно. Најгори сценарио је да ће локатор модификован на овај начин и даље бити потпуно функционалан и не може се даљински блокирати у мрежи Финд Ми. Друга опција звучи боље. Према њеним речима, гигант из Купертина би ову чињеницу могао да третира кроз ажурирање софтвера.

Направљен брзи демо: АирТаг са модификованим НФЦ УРЛ-ом 😎

(Каблови који се користе само за напајање) пиц.твиттер.цом/ДрМИК49Ту0

- стацксмасхинг (@гхидраниња) Може 8, 2021

То може бити вас занима

Само сензација, непотребно надуван мехур. Ово нема већи утицај на примарну намену АирТаг-а. Мислим да уопште не морамо да бринемо о неком масовном хаковању наших привезака.

И шта је постигао? Не видим како би то било добро за било кога.

Да, то је Еплово познато обезбеђење :-(

За мене је АирТаг потпуно бескористан уређај! Има много других на тржишту, са истим функцијама, и као бонус за трећину цене :-)